Việt Nam nằm trong Top 20 quốc gia có nguy cơ bị lây nhiễm mã độc tống tiền WannaCry cao nhất

Một cuộc tấn công mạng quy mô cực lớn với hơn 230.000 máy tính bị lây nhiễm ở hơn 150 quốc gia và vùng lãnh thổ, trong đó có cả Việt Nam, đã nổ ra vào ngày 12-5-2017 bởi một loại mã độc tống tiền (ransomware) tên là WannaCry (còn có các bí danh WannaDecryptor, WannaCryptor, WanaCypt0r, WCry, WannaCrypt). Số lượng máy bị lây nhiễm gia tăng từng ngày so với con số 75.000 máy ở 99 nước ban đầu. Tội phạm tin học đã phát yêu cầu đòi tiền chuộc bằng 28 ngôn ngữ và buộc nạn nhân trong vòng 3 ngày phải trả bằng đồng tiền ảo bitcoin với mức 300 USD cho một ổ cứng bị mã hóa. Trong thông cáo báo chí của mình, CMC InfoSec thuộc Tập đoàn CMC (Việt Nam) lưu ý rằng Việt Nam nằm trong Top 20 quốc gia bị lây nhiễm nhiều nhất mã độc này.

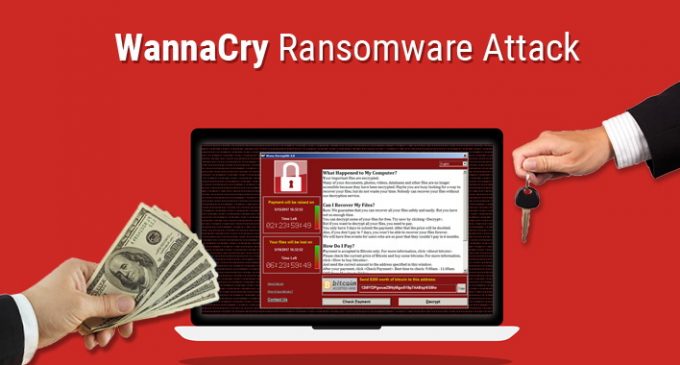

Mã độc tống tiền là loại mã độc khi thâm nhập vào thiết bị, máy tính của người dùng hoặc máy tính trong hệ thống doanh nghiệp sẽ tự động mã hóa hàng loạt các tập tin có những định dạng mục tiêu như văn bản tài liệu, hình ảnh… và người dùng hay doanh nghiệp sẽ phải trả một khoản tiền không hề nhỏ nếu muốn “chuộc” lại các dữ liệu đó (được giải mã trở lại).

Mã độc WannaCry tìm ra lỗ hổng bảo mật và lây nhiễm chúng bên trong tổ chức bằng cách sử dụng EternalBlue, công cụ do Cục An ninh Nội địa Mỹ (NSA) phát triển nhằm khai thác lỗi bảo mật trên các hệ điều hành Windows. Công cụ này đạ bị nhóm hacker The Shadow Brokers đánh cắp và công bố ngày 14-4-2017. Mã độc tống tiền này chủ yếu khai thác vào lỗ hổng của giao thức SMB (Server Message Block) mà các máy tính chưa được vá kịp thời, tập trung vào các hệ thống chạy các hệ điều hành Windows XP tới Windows Server 2008R2. Theo các nhà phân tích an ninh, kiểu tấn công này khác với truyền thống là phải dùng sâu máy tính – chương trình tự nhân bản chính nó vào hệ thống máy tính và lừa người dùng click chuột và link độc hại.

Các nguồn tin cho biết, vụ tấn công mạng diễn ra trên quy mô toàn cầu, ảnh hưởng tới khoảng 99 quốc gia, trong đó có Anh, Mỹ, Trung Quốc, Nga, Tây Ban Nha, Italy, vùng lãnh thổ Đài Loan, Việt Nam và nhiều quốc gia khác. CMC InfoSec cho biết các chuyên gia của hãng Intel đã ghi nhận lỗ hổng xuất hiện tại hai thành phố Hà Nội và HCM, và có thể lan rộng trên toàn quốc.

Đầu tiên, việc lậy nhiễm được thực hiện qua một đường link web được gửi tới máy nạn nhân qua e-mail hay file đính kèm (attachment). Nếu người nhận click lên link đó, mã độc malware đó đầu tiên sẽ kiểm tra tính năng “kill switch” của website đó. Nếu không tìm thấy cái “công tắc vô hiệu hóa” đó, mã độc tống tiền (ransomware) sẽ tiến hành mã hóa ổ cứng của máy tính bị nhiễm, sau đó khai thác lỗ hổng SMB để lây lan tới các máy tính ngẫu nhiên khác đang kết nối Internet và lây lan hàng loạt trên các máy tính đang cùng kết nối chung mạng LAN của nạn nhân đầu tiên. Cứ vậy mà mã độc tống tiền này lan rộng toàn cầu.

Xin mời xem video do MalwareTech cung cấp ngày 13-5-2017:

Các hình ảnh được tải lên mạng xã hội cho thấy màn hình máy tính của Dịch vụ Y tế Quốc gia Anh (NHS) xuất hiện tin nhắn trả 300 USD tiền bitcoin với thông báo: “Ồ, dữ liệu của bạn đã bị mã hóa”. Thông điệp yêu cầu đòi thanh toán tiền trong 3 ngày, nếu không, giá sẽ tăng lên gấp đôi, và nếu tiền không được thanh toán trong 7 ngày, các dữ liệu sẽ bị xóa.

Theo nhận định của chuyên gia CMC InfoSec, mã độc chủ yếu khai thác lỗ hổng phiên bản máy chủ Windows 2008 R2, phiên bản mà đa số các doanh nghiệp và cơ quan nhà nước Việt Nam hiện nay vẫn đang sử dụng, và Windows XP vẫn còn tồn tại. Hơn nữa do lỗ hổng này xuất hiện gần đây, nhiều tổ chức và cá nhân chưa kịp nắm bắt thông tin để vá lỗ hổng, từ đó dẫn đến nguy cơ rất cao trong việc lây nhiễm mã độc trên diện rộng.

Chuyên gia CMC InfoSec gửi khuyến nghị đến các tổ chức, doanh nghiệp, khách hàng cá nhân nên:

– Ngay lập tức vá các lỗ hổng bảo mật máy chủ và máy cá nhân sử dụng hệ điều hành Windows, chủ yếu lỗ hổng EternalBlue (MS17-010).

– Thường xuyên sao lưu dữ liệu và có các phương án backup dữ liệu của doanh nghiệp

– Đề phòng các link lạ. Đối với các doanh nghiệp, tốt nhất nên có một máy riêng để nhân viên remote khi họ nghi ngờ e-mail không an toàn.

– Người dùng cá nhân luôn cài phần mềm phòng chống virus trên thiết bị di động và máy tính, đặc biệt là các phần mềm chuyên biệt dành trị mã độc mã hóa dữ liệu. Các phần mềm phòng chống virus này phải được thường xuyên cập nhật mới nhất.

Những năm gần đây, mã độc tống tiền đang trở thành ngọn lửa “đốt tiền” doanh nghiệp và lan nhanh hơn bao giờ hết. Bọn tội phạm công nghệ cao không còn kiếm tiền lẻ từ các người dùng cá nhân, thay vào đó là các doanh nghiệp quy mô vừa và nhỏ. Năm 2016, theo ghi nhân của FBI (Mỹ), tổng số tiền các doanh nghiệp phải trả cho mã độc tống tiền đã lên đến 1 tỷ USD, cao gấp 40 lần so với đầu năm 2015. Với thực trạng số lượng cơ quan, doanh nghiệp bị nhiễm mã độc đang tăng lên theo cấp số nhân, năm 2017 sẽ còn tiếp tục chứng kiến sự hoành hành của mã độc mã hóa tống tiền với nhiều hình thức phát tán tinh vi và biến thể mới.

Trong cuộc tấn công ngày 12-5-2017, ngay lập tức sau đó, một nhà nghiên cứu đã tìm ra được một “kill switch” hữu dụng giúp ngăn ngừa nhiều vụ lây nhiễm mới. Nó đã giúp làm chậm sự lây nhiễm của mã độc tống tiền WannaCry. Tuy nhiên sau đó, các chuyên gia đã phát hiện những phiên bản tấn công mới của WannaCry và vì thế mã độc tống tiền này có thể lây nhiễm tới những máy tính chưa được vá lỗ hổng bảo mật.

Ngày 13-5-2017, do tính chất nghiêm trọng của vụ việc, Microsoft đã có một động thái khác thường là cung cấp một bản cập nhật an ninh (security update) mới cho các hệ điều hành Windows XP, Windows 8, và Windows Server 2003, cho dù các hệ điều hành này từ năm 2014 đã hết thời hạn được hỗ trợ kỹ thuật. Riêng các hệ điều hành Windows Vista, Windows 7 và Windows 8.1 đã được Microsoft cập nhật vá lỗ hổng EternalBlue hồi tháng 3-2017.

Theo tạp chí công nghệ Wired (Mỹ), các hệ thống bị nhiễm mã độc tống tiền WannaCry cũng bị cài đặt lén cửa hậu (backdoor) DOUBLEPULSAR. Từ ngày 21-4-2015, các chuyên gia an ninh mạng đã bắt đầu báo cáo việc có hàng vạn máy tính đã bị tin tặc cài đặt DOUBLEPULSAR. Bốn ngày sau, con số này tăng lên hàng trăm ngàn máy. Họ cảnh báo rằng số lượng máy bị cài cửa hậu này đang tăng lên mỗi ngày. Có thông tin nói rằng vào thời điểm nổ ra cuộc tấn công WannaCry, số lượng máy bị cài đặt cửa hậu này dao động từ 55.000 tới gần 200.000 máy. Vì thế, khi đã được giải mã trở lại sau khi bị mã độc WannaCry mã hóa ổ lưu trữ, các hệ thống bị lây nhiễm cần phải được gõ bỏ cửa hậu DOUBLEPULSAR. Hiện nay nhiều hãng an ninh mạng đã cung cấp những công cụ quét hệ thống để tìm cửa hậu DOUBLEPULSAR và kiểm tra xem hệ thống có bị nhiễm mã độc WannaCry không. Tuy nhiên, trong môi trường mạng đầy nhiễu nhương, thật giả lẫn lộn, bạn chỉ nên cài những công cụ từ các nguồn mà mình tin tưởng để tránh bị kẻ xấu thừa nước đục thả câu, xâm nhập hệ thống của bạn.

Ở Việt Nam, ngày 15-5-2017, Tập đoàn công nghệ Bkav đã phát hành công cụ miễn phí kiểm tra Wanna Cry giúp người sử dụng quét xem máy tính có đang bị nhiễm Wanna Cry không. Quan trọng hơn, công cụ này có thể kiểm tra và cảnh báo nếu máy tính có chứa lỗ hổng EternalBlue – lỗ hổng mà Wanna Cry đang khai thác để xâm nhập máy tính.

Theo hướng dẫn của Bkav, bạn có thể tải công cụ kiểm tra Wanna Cry từ địa chỉ Bkav.com.vn/Tool/CheckWanCry.exe. Công cụ không cần cài đặt mà có thể khởi chạy luôn để quét. Riêng người sử dụng Bkav Pro hoặc Bkav Endpoint sẽ không cần chạy Tool này vì các phần mềm kia đã có tính năng tự động bảo vệ.

MEDIA ONLINE

+ Ảnh: Internet. Thanks.